SpringCloud+SpringBoot b2b2c 分布式微服务商城电商之手机端首页模块设计分析

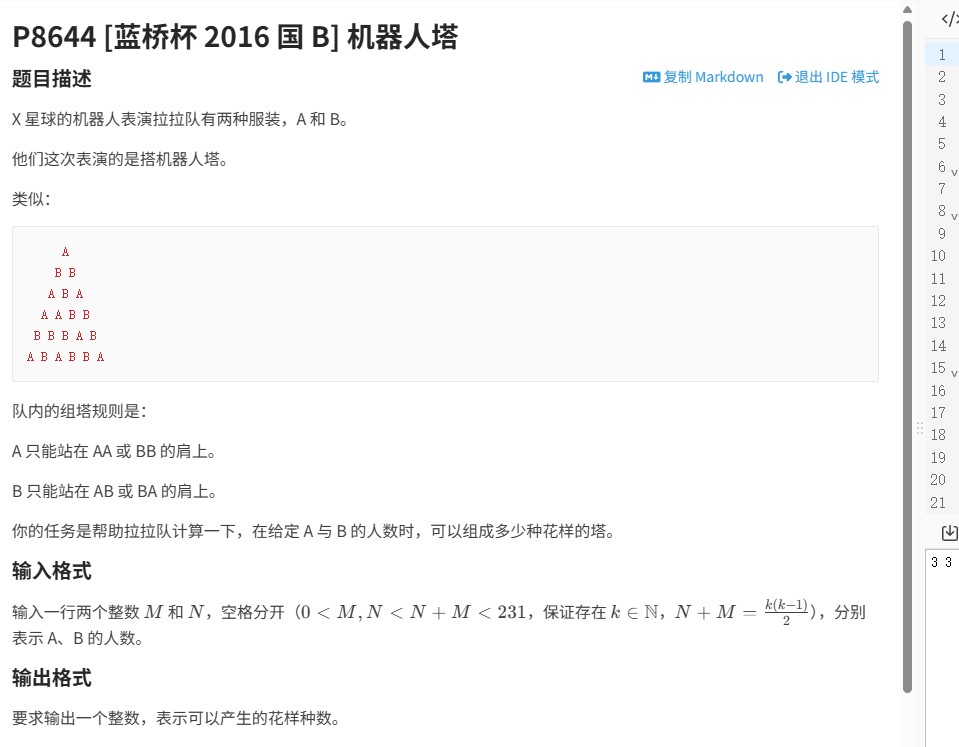

近期我参与了公司电子商务平台中“首页”模块设计,电商平台首页功能大概分为几个区域,如下:一、导航区域:左上角定位入口搜索功能入口消息通知入口商品分类入口二、广告区域:Banner滚动广告,通过后台发布,可以连接:商品、外部H5连接、店铺、开店、其他活动等三、二级频道模块区域:平台设置了:特惠商品区、品质生活、9块9、校园专区、套餐体验、一县一特、生活