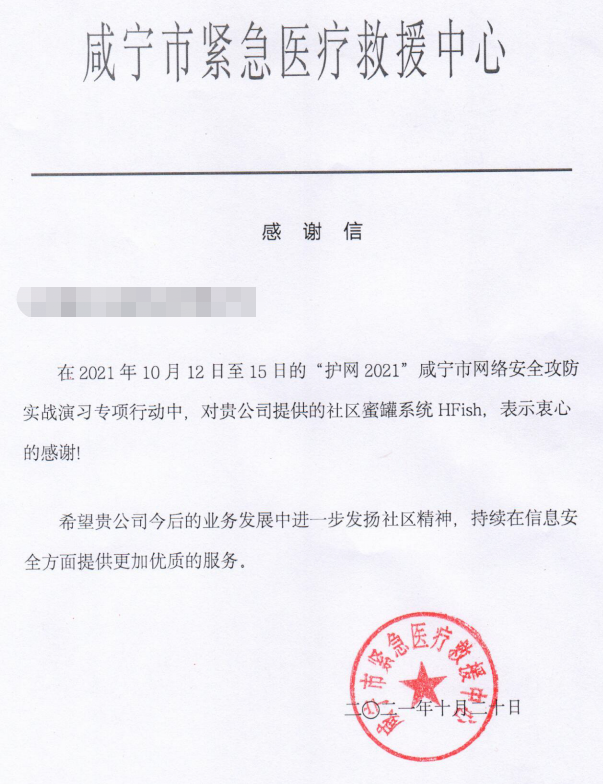

冬日暖阳!HFish蜜罐获湖北省咸宁市紧急医疗救援中心实名感谢

关于HFish蜜罐是一款社区型免费蜜罐,任何个人和企业都可以在不修改HFish程序以及配套文件的前提下用于个人测试、教学试验或商业环境。HFish研发团队非常希望收到客户的需求反馈,如果您正在使用HFish,有任何意见或建议可以直接加群联系我们,谢谢安全传送门访问https://hfish.io//即可开始一键部署,也可以扫描下方【HFish官方交流群】二维码进群与我们交流哦!